Anomaly based IDS và signature based IDS là hai phương pháp phát hiện xâm nhập phổ biến, được sử dụng rộng rãi để bảo vệ hệ thống mạng khỏi các cuộc tấn công mạng. Mặc dù cả hai đều nhằm mục đích xác định và ngăn chặn các hoạt động độc hại, nhưng chúng sử dụng các kỹ thuật và phương pháp tiếp cận khác nhau.

Hiểu về Hệ thống Phát hiện Xâm nhập (IDS)

Trước khi đi sâu vào so sánh, hãy cùng tìm hiểu IDS là gì. IDS (Intrusion Detection System) là hệ thống giám sát lưu lượng mạng để tìm kiếm các hoạt động đáng ngờ và đưa ra cảnh báo khi phát hiện ra các mối đe dọa tiềm ẩn.

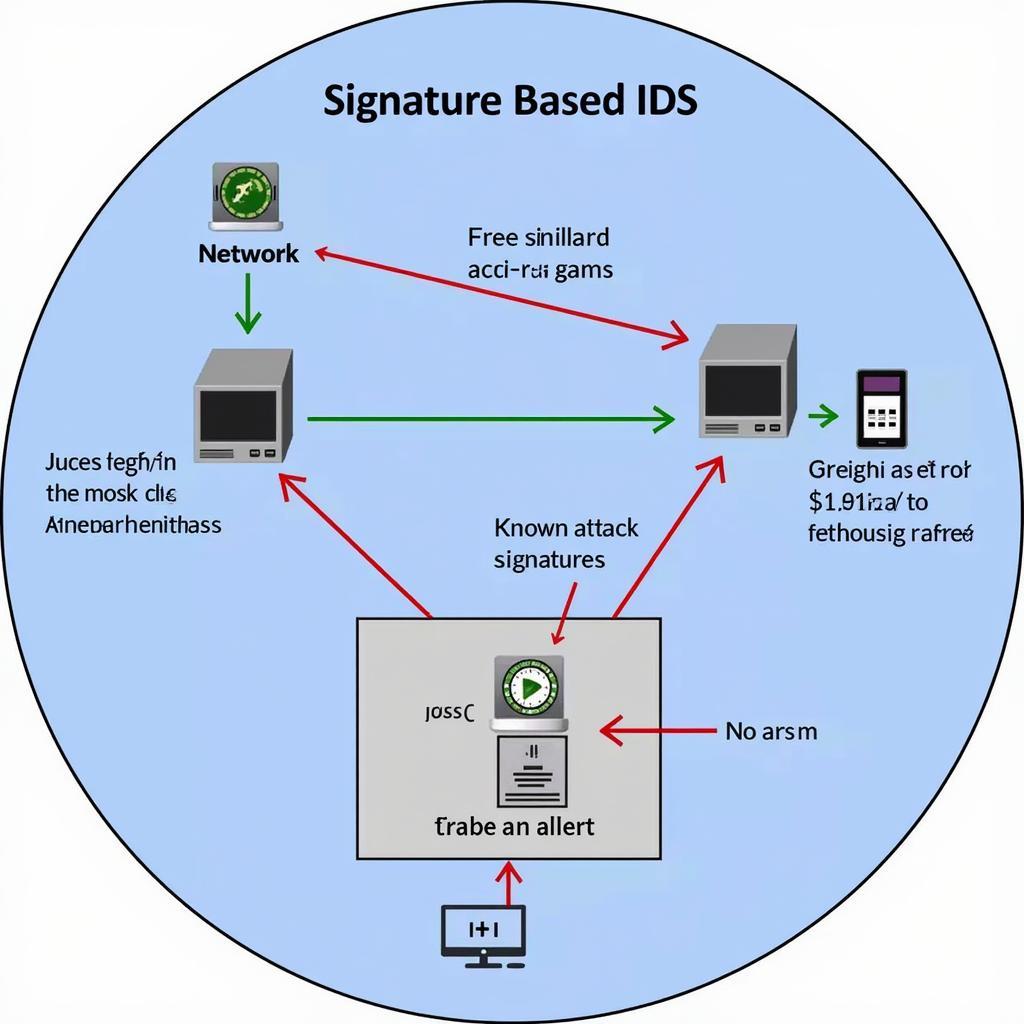

Signature Based IDS: Phát hiện dựa trên mẫu tấn công đã biết

Signature based IDS, còn được gọi là misuse-based IDS, hoạt động bằng cách so sánh lưu lượng mạng với cơ sở dữ liệu các mẫu tấn công đã biết, được gọi là “chữ ký”. Mỗi chữ ký đại diện cho một mối đe dọa cụ thể và chứa thông tin chi tiết về các đặc điểm của nó.

Signature Based IDS hoạt động như thế nào?

Signature Based IDS hoạt động như thế nào?

Ưu điểm của Signature Based IDS:

- Phát hiện chính xác: Do dựa trên các mẫu tấn công đã biết, Signature Based IDS có tỷ lệ phát hiện cao đối với các mối đe dọa đã được xác định.

- Tốc độ cao: Quá trình so sánh với cơ sở dữ liệu chữ ký diễn ra nhanh chóng, giúp phát hiện và phản hồi nhanh chóng.

- Dễ dàng triển khai và quản lý: Việc thiết lập và cấu hình Signature Based IDS tương đối đơn giản, không yêu cầu nhiều kiến thức chuyên môn.

Nhược điểm của Signature Based IDS:

- Bỏ sót các cuộc tấn công zero-day: Do chỉ dựa trên các mẫu tấn công đã biết, Signature Based IDS không hiệu quả trong việc phát hiện các cuộc tấn công mới, chưa từng được ghi nhận trước đó.

- Dễ bị tấn công né tránh: Kẻ tấn công có thể thay đổi một số đặc điểm của cuộc tấn công để né tránh việc bị phát hiện bởi các chữ ký.

- Yêu cầu cập nhật thường xuyên: Cơ sở dữ liệu chữ ký cần được cập nhật liên tục để đảm bảo hiệu quả trong việc phát hiện các mối đe dọa mới.

Anomaly Based IDS: Phát hiện dựa trên hành vi bất thường

Anomaly Based IDS hoạt động dựa trên nguyên tắc thiết lập một “hồ sơ” cho hoạt động mạng bình thường. Hệ thống sẽ theo dõi lưu lượng mạng và phân tích các mẫu hành vi, từ đó tạo ra một baseline cho hoạt động hợp pháp.

Anomaly Based IDS hoạt động như thế nào?

Anomaly Based IDS hoạt động như thế nào?

Khi phát hiện bất kỳ hoạt động nào khác biệt đáng kể so với baseline, Anomaly Based IDS sẽ coi đó là bất thường và có khả năng là độc hại.

Ưu điểm của Anomaly Based IDS:

- Phát hiện các cuộc tấn công zero-day: Do tập trung vào hành vi bất thường, Anomaly Based IDS có khả năng phát hiện các cuộc tấn công mới, chưa từng được biết đến trước đây.

- Khó bị tấn công né tránh: Việc thay đổi đặc điểm tấn công không giúp kẻ tấn công né tránh được Anomaly Based IDS, vì hệ thống sẽ vẫn phát hiện ra các hành vi bất thường.

- Giảm thiểu cảnh báo nhầm: Anomaly Based IDS tập trung vào các hoạt động thực sự bất thường, giúp giảm thiểu số lượng cảnh báo nhầm.

Nhược điểm của Anomaly Based IDS:

- Tỷ lệ cảnh báo nhầm cao: Việc xác định chính xác hành vi bất thường là một thách thức, có thể dẫn đến cảnh báo nhầm cho các hoạt động hợp pháp.

- Yêu cầu thời gian học hỏi: Hệ thống cần thời gian để thiết lập baseline cho hoạt động mạng bình thường, trong thời gian này, hiệu quả phát hiện có thể bị hạn chế.

- Cấu hình phức tạp: Việc triển khai và cấu hình Anomaly Based IDS phức tạp hơn so với Signature Based IDS, đòi hỏi kiến thức chuyên môn cao.

So sánh Anomaly Based IDS và Signature Based IDS

| Tiêu chí | Anomaly Based IDS | Signature Based IDS |

|---|---|---|

| Phương pháp phát hiện | Hành vi bất thường | Mẫu tấn công đã biết |

| Hiệu quả với tấn công zero-day | Cao | Thấp |

| Khả năng bị né tránh | Thấp | Cao |

| Tỷ lệ cảnh báo nhầm | Cao | Thấp |

| Thời gian thiết lập | Lâu | Nhanh |

| Độ phức tạp | Cao | Thấp |

Khi nào nên sử dụng Anomaly Based IDS hoặc Signature Based IDS?

- Signature Based IDS phù hợp với các tổ chức có nguồn lực bảo mật hạn chế, cần một giải pháp phát hiện xâm nhập đơn giản, dễ triển khai và quản lý.

- Anomaly Based IDS phù hợp với các tổ chức có yêu cầu bảo mật cao hơn, muốn phát hiện cả các cuộc tấn công zero-day và chấp nhận tỷ lệ cảnh báo nhầm cao hơn.

Kết luận

Cả Anomaly Based IDS và Signature Based IDS đều có vai trò quan trọng trong việc bảo mật hệ thống. Việc lựa chọn phương pháp phù hợp phụ thuộc vào nhu cầu và nguồn lực của từng tổ chức.

Câu hỏi thường gặp (FAQ)

1. Sự khác biệt chính giữa Anomaly Based IDS và Signature Based IDS là gì?

Sự khác biệt chính nằm ở phương pháp phát hiện. Anomaly Based IDS phát hiện các hoạt động bất thường, trong khi Signature Based IDS dựa trên các mẫu tấn công đã biết.

2. Loại IDS nào hiệu quả hơn trong việc phát hiện các cuộc tấn công zero-day?

Anomaly Based IDS hiệu quả hơn vì nó không dựa vào các mẫu tấn công đã biết.

3. Loại IDS nào có tỷ lệ cảnh báo nhầm thấp hơn?

Signature Based IDS có tỷ lệ cảnh báo nhầm thấp hơn vì nó chỉ đưa ra cảnh báo khi phát hiện chính xác các mẫu tấn công đã biết.

4. Việc triển khai và quản lý loại IDS nào dễ dàng hơn?

Signature Based IDS dễ triển khai và quản lý hơn Anomaly Based IDS.

5. Tôi có nên sử dụng cả Anomaly Based IDS và Signature Based IDS không?

Việc kết hợp cả hai loại IDS có thể mang lại hiệu quả bảo mật cao hơn, tuy nhiên, điều này cũng yêu cầu nguồn lực và chi phí lớn hơn.

Bạn cần hỗ trợ?

Liên hệ ngay với đội ngũ chuyên gia của AI Bóng Đá:

- Số điện thoại: 0372999888

- Email: [email protected]

- Địa chỉ: 236 Cầu Giấy, Hà Nội

Chúng tôi luôn sẵn sàng hỗ trợ bạn 24/7!